2023年攻防演练活动圆满收官,各位七夕节还在疯狂打HW的红蓝队师傅们辛苦了。上次分享了一些蓝队方面的想法,“攻防演练之给蓝队防守方的11个忠告”,感兴趣的师傅们可以在FreeBuf网站查看。这篇文章分享一下2023年攻防演练中红队的一些个人想法,希望和大家一起交流交流。如有不对之处,还请师傅们多多指教。

回顾2023年攻防演练行动,发生了很多非常有意思的事情,攻击队的整体表现令业界眼前一亮,给不少蓝队成员上了难忘的一课。例如在攻防演练行动刚刚开始时,就传出某某通信领域的单位被攻击队直接打穿;某某攻击队已经杀疯了等多种版本的传闻。由于事件的敏感性和保密性,导致很多消息难以百分百实锤,但也从侧面反映出2023年攻击队之强悍,战法之新颖,武器之犀利等。

最最令人感到不可思议的是,某个攻击队竟然想出一个“以溯源反制”为诱饵,引诱蓝队防守成员进入恶意环境,成功钓鱼蓝队的方法,在网络安全领域展示了一波什么才是真正的对抗,以及孙子兵法如何活灵活现应用至攻防演练行动中。

正是因为有如此出人意料的攻击方式的存在,才让攻防演练行动变得更加有意义。在攻防演练中发现问题,解决问题,真正提升企业安全防护能力,从而提升我国网络空间整体安全等级,才是攻防演练的最终目的和真正意义。

为2023年攻防演练行动中攻击队的优异表现点赞。但在攻防演练圆满收官的时候,攻击队这边也曝出舞蹈生滥竽充数的案例,其令网安行业震惊的程度不亚于上述新颖的攻击战法,甚至是有过之而无不及,可以预见,在2024年的攻防演练行动中,新人面试攻击成员将会遭遇前所未有的难度。

接下来,我会一一分享个人总结的2023年攻防演练观点,欢迎评论区留言讨论。

签了保密协议就认真履行

2023年攻防演练行动最后一天最大的瓜莫过于“苕皮哥了”。这位“苕皮哥”是某蓝队防守方成员,攻防演练的最后一天在红书发文:“暑假12天挣了3万多,奖励自己吃苕皮”,一时间引起轩然大波,迅速在整个网安圈子里流传,更是震惊了一众圈外打工人,纷纷在社交平台上惊呼“网安人搞钱太容易了。”

据说“苕皮哥”并非专业的网安人,而是一名在校舞蹈生,经过三个月的学习后以在校生的身份参加了2023年攻防演练行动,单日收入2700元。说实话这个工资已经吊打许多网安毕业生了。

不知道是觉得钱拿的过于容易,还是为了炫耀,“苕皮哥”干了一件很无脑的事情——直接公布了攻防演练进场合同,上面明确写了进场工资1800元,工作12小时以上工资上浮1.5倍,也就是2700元。

打过HW的师傅们都知道,一般这类合同都有保密协议,就这样不打码直接将进场合同发在社交平台上,对于厂商、甲方、第三方来说都是一种巨大的伤害。传闻“苕皮哥”事件传开后,厂商已经在琢磨起诉事宜,后续等待“苕皮哥”的也是会是更重的处罚。

最最糟糕的是这件事情将会给攻防演练行动的外聘人员带来严重的负面影响,很有可能以后在校大学生在面试hw时会面临更严格的要求,价格肯定也会迎来一波跳水,甚至有可能引发相关部门对于攻防演练外聘人员的整顿。“苕皮哥”行为出发点也许就是单纯的炫一波,但是最终的结果却是把网安吃饭的桌子都给掀了。

当然,从长远来看,这件事情也许会让攻防演练行动变得越来越规范,一些行业乱象将会被整改。这里强调一下,签了保密合同就要认真履行保密协议,真的别不当回事,当法院传票发来的那一刻,对于个人来说将会面临非常严重的后果。

攻击队上演“三十六计”

2023年另外一件令我大开眼界的事情,就是攻击队在攻防演练中上演了一波精彩的网安三十六计。整个攻击过程异常丝滑犹如行云流水,攻击方心思缜密层层设局,洞悉防守方的内心,一步步将防守方成员引入陷阱之中,将三十六计是玩的明明白白,实在是令人拍案叫绝,该狠狠上一波大分。

通常来说,蓝队防守方利用蜜罐来钓鱼攻击方是非常常见的手法,也是蓝队溯源反制必不可少的措施,蜜罐用的好,攻防演练的成绩基本也不会差到哪里去。但是红队以“溯源反制”为诱饵,反过来钓鱼蓝队这就不常见了。事实上这一次反钓鱼的效果非常好,蓝队成员大多中了圈套,后面结果如何已经不需要多说。

具体操作思路如下:红队故意发起攻击是蓝队进行溯源反制,在这个过程中诱导蓝队访问器搭建的恶意服务,钓鱼公告后红队再次对蓝队主机进行攻击反制,从而顺利获得防守方的内网权限。整个攻击方法不仅仅体现在技术高超,更多的是利用了规则——即没有多少蓝队能够抵得住“溯源反制”的诱惑,从而反钓鱼蓝队拿下权限。

2023年的这个案例充分说明了,网络攻防演练不是套路化的演习,而是实打实的攻守双方的激烈对抗,真正的攻击方不会和你讲任何的经验与套路,只会不断掏出新的攻击方法持续碾压你们。该案例也从侧面说明了攻防演练的实质,演习即实战,在攻防演练行动中,防守方必须时刻牢记,自己面对的是一群不论技术还是理念都十分先进的对手,千万不可放松警惕。如果我是本次攻防演练的裁判,那么我会给攻击方更多的分数,正是因为有这样持续进化的攻击方,我们的网络安全防护体系才能持续不断发展、优化。

旧的攻击方法依旧很好用

他山之石可以攻玉。在攻防演练行动开始之前,攻击队应该提前收集各类优秀的攻击方法和案例,总结学习其中的优秀思路和手法,

在攻防演练中,攻击方会利用各种技术手段和方法,如网络渗透、漏洞利用等,来尝试入侵防守方的系统或获取敏感信息。他们的目标是发现潜在的漏洞和弱点,并评估防守方对这些攻击的应对能力。红队常见的攻击方法可以分为以下八类:

- 互联网边界渗透。几乎所有企业都有部分开放于互联网的设备或系统,比如邮件、官网等。红队会以这些设备或系统的开放性特点,将其作为入侵的切入点。

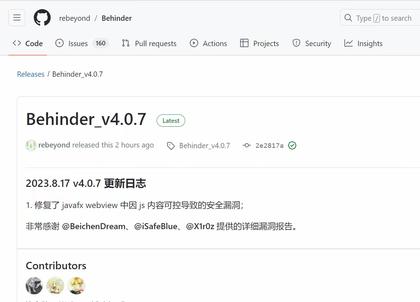

- 通用产品组件漏洞利用。信息化产品虽然提高了企业的运行效率,但其自身的安全漏洞也给企业带来了很多潜在隐患。红队在攻防演练中就经常通过利用产品组件的漏洞来达成攻击目标,比如:OA漏洞、中间件漏洞、数据库漏洞等。

- 0day攻击。在攻防演练中,0day攻击已成为常态,由于0day漏洞能够穿透现有基于